Pueden tener solo 12 años, pero están sobradamente preparados. Son los otros dueños de internet, los autores de algunos de los ataques de seguridad más sonados en la red. ¿Cómo controlarlos?

“Crackas With Attitude” es un grupo de adolescentes que asaltó el mes pasado una cuenta de correo del director de la CIA, hackeó después la de la mujer del director del FBI, y siguió para bingo robando bases de datos de uso restringido de la policía y el ejército de su país, Estados Unidos. Sus travesuras han puesto de nuevo encima de la mesa la pregunta: ¿Qué hacer con los cada vez más adolescentes que acceden al poder informático?

Mientras Crackas With Attitude se dedicaban a bravuconear y mostrar a la prensa sus hazañas, Gran Bretaña vivía uno de los mayores robos de datos de su historia: 4 millones de víctimas, clientes del ISP Talk Talk. Hasta ahora han sido detenidas cinco personas relacionadas con los hechos. Sus edades: entre 15 y 20 años.

La mayoría de delitos informáticos cometidos por adolescentes son sencillos: para acceder a la cuenta de correo del director de la CIA, sólo necesitaron engañar por teléfono a un operador del ISP Verizon. En cuanto al robo de datos en Talk Talk, las medidas de seguridad de la empresa eran ínfimas. Otros se decantan por algo también sencillo como es comerciar con drogas: el más famoso cibercamello alemán en la Dark Web, condenado recientemente a 7 años de prisión, sólo tiene 20 años.

Cuando tenía 16 años, Seth participó en el DDoS más devastador que ha conocido Internet. El bombardeo fue tan fuerte que ralentizó la red en todo el mundo

Lizard Squad es otro famoso grupo de hackers adolescentes, responsables entre otras gamberradas de bombardear con ataques de Denegación Distribuída de Servicio sitios de juegos online, como la PlayStation Network y Xbox Live, en las Navidades de 2014. El mayor de los tres detenidos hasta ahora tiene 22 años.

'Hacker' a los 13 años

Aunque, para historia chula de hacker adolescente, la de Seth Nolan-Mcdonagh, condenado en julio de este año a 240 horas de trabajos sociales. Cuando tenía 16 años, en 2013, Seth participó en el DDoS más devastador que ha conocido Internet, contra el proyecto Spamhaus. El bombardeo fue tan fuerte que ralentizó Internet en todo el mundo. Seth había empezado sus andanzas en el crimen cibernético con 13 años, cuando alquilaba sus servicios para traficar con tarjetas de crédito y tumbar sitios, entre ellos la web de la BBC.

Pero que nadie se lleve a engaño: los hackers adolescentes existen desde que existe el hacking, y los que se pasan son detenidos. Muchos de los hoy sesudos expertos en seguridad informática empezaron en la adolescencia. 12, 13 o 14 años es la edad típica del llamado "estado larvario" del hacker, que la enciclopedia Jargon File describe así: "Periodo de concentración monomaníaca que suelen pasar los hackers novatos. Los síntomas incluyen la perpetración de más de una maratón hacker de 36 horas en una semana, el abandono del resto de actividades incluídas las básicas como comer, dormir y la higiene pesonal, y cara de sueño crónica. Puede durar entre 6 meses y 2 años, siendo la media unos 18 meses. Tan dura experiencia parece ser necesaria para producir a un auténtico mago".

Siendo como es algo normal en la cultura hacker, el problema llega cuando su población aumenta, mientras las leyes constriñen cada vez más su campo de acción. Óscar de la Cruz, Comandante Jefe de Delitos Telemáticos de la Guardia Civil, añade una tercera variable: "Hoy los medios le dan mayor repercusión". Según el comandante, los delitos informáticos más usuales en adolescentes son el "bullying" (acoso escolar) y el "sexting" (publicar sin permiso fotos y vídeos comprometedores de amigos o ex-parejas). En cuanto a delitos más avanzados, "no hay más que hace años, su aumento es proporcional al aumento de adolescentes con acceso a Internet", afirma De la Cruz, quien remata: "No cualquiera tiene estos conocimientos".

AUTOR

MERCÈ MOLIST

Contacta al autor

@mercemolist

TAGS

HACKERSJUEGO ONLINEFBIINTERNET EXPLORERINTERNETCIAINFORMÁTICA

TIEMPO DE LECTURA13 min

30.11.2015 – 05:00 H.

“Crackas With Attitude” es un grupo de adolescentes que asaltó el mes pasado una cuenta de correo del director de la CIA, hackeó después la de la mujer del director del FBI, y siguió para bingo robando bases de datos de uso restringido de la policía y el ejército de su país, Estados Unidos. Sus travesuras han puesto de nuevo encima de la mesa la pregunta: ¿Qué hacer con los cada vez más adolescentes que acceden al poder informático?

Mientras Crackas With Attitude se dedicaban a bravuconear y mostrar a la prensa sus hazañas, Gran Bretaña vivía uno de los mayores robos de datos de su historia: 4 millones de víctimas, clientes del ISP Talk Talk. Hasta ahora han sido detenidas cinco personas relacionadas con los hechos. Sus edades: entre 15 y 20 años.

La mayoría de delitos informáticos cometidos por adolescentes son sencillos: para acceder a la cuenta de correo del director de la CIA, sólo necesitaron engañar por teléfono a un operador del ISP Verizon. En cuanto al robo de datos en Talk Talk, las medidas de seguridad de la empresa eran ínfimas. Otros se decantan por algo también sencillo como es comerciar con drogas: el más famoso cibercamello alemán en la Dark Web, condenado recientemente a 7 años de prisión, sólo tiene 20 años.

Cuando tenía 16 años, Seth participó en el DDoS más devastador que ha conocido Internet. El bombardeo fue tan fuerte que ralentizó la red en todo el mundo

Lizard Squad es otro famoso grupo de hackers adolescentes, responsables entre otras gamberradas de bombardear con ataques de Denegación Distribuída de Servicio sitios de juegos online, como la PlayStation Network y Xbox Live, en las Navidades de 2014. El mayor de los tres detenidos hasta ahora tiene 22 años.

'Hacker' a los 13 años

Aunque, para historia chula de hacker adolescente, la de Seth Nolan-Mcdonagh, condenado en julio de este año a 240 horas de trabajos sociales. Cuando tenía 16 años, en 2013, Seth participó en el DDoS más devastador que ha conocido Internet, contra el proyecto Spamhaus. El bombardeo fue tan fuerte que ralentizó Internet en todo el mundo. Seth había empezado sus andanzas en el crimen cibernético con 13 años, cuando alquilaba sus servicios para traficar con tarjetas de crédito y tumbar sitios, entre ellos la web de la BBC.

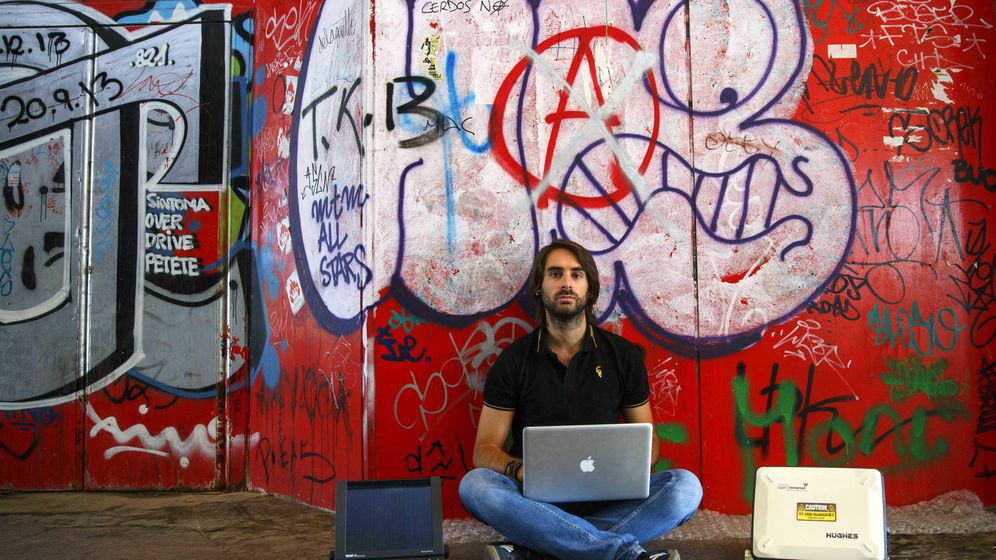

Dos de los jóvenes españoles miembros del grupo de 'hackers' Ka0labs Dos de los jóvenes españoles miembros del grupo de 'hackers' Ka0labs

Pero que nadie se lleve a engaño: los hackers adolescentes existen desde que existe el hacking, y los que se pasan son detenidos. Muchos de los hoy sesudos expertos en seguridad informática empezaron en la adolescencia. 12, 13 o 14 años es la edad típica del llamado "estado larvario" del hacker, que la enciclopedia Jargon File describe así: "Periodo de concentración monomaníaca que suelen pasar los hackers novatos. Los síntomas incluyen la perpetración de más de una maratón hacker de 36 horas en una semana, el abandono del resto de actividades incluídas las básicas como comer, dormir y la higiene pesonal, y cara de sueño crónica. Puede durar entre 6 meses y 2 años, siendo la media unos 18 meses. Tan dura experiencia parece ser necesaria para producir a un auténtico mago".

Siendo como es algo normal en la cultura hacker, el problema llega cuando su población aumenta, mientras las leyes constriñen cada vez más su campo de acción. Óscar de la Cruz, Comandante Jefe de Delitos Telemáticos de la Guardia Civil, añade una tercera variable: "Hoy los medios le dan mayor repercusión". Según el comandante, los delitos informáticos más usuales en adolescentes son el "bullying" (acoso escolar) y el "sexting" (publicar sin permiso fotos y vídeos comprometedores de amigos o ex-parejas). En cuanto a delitos más avanzados, "no hay más que hace años, su aumento es proporcional al aumento de adolescentes con acceso a Internet", afirma De la Cruz, quien remata: "No cualquiera tiene estos conocimientos".

“Nos dedicábamos a explotar webs gubernamentales, partidos políticos (creo que no quedó ni uno), Belén Esteban o cadenas de televisión“, explica Xassiz

Ka0labs es un grupo de jóvenes españoles que tienen estos conocimientos. Hablamos con Pr0ph3t, de Pontevedra; Xassiz, de Coruña; JKS, de Lleida; MARCOSCARS02, de Burgos, todos con 19 años. Están también ca0s, de Alcalá de Henares, 22 años; Kr0no, de Valencia, 23 años; X-C3LL, de Almería, 24 años y wHiTeHand, de Bilbao, el mayor, con 27 años. Ca0s, Xassiz y K41S3R fundaron Ka0 Team en 2009 y pronto se les unió Kr0no: "Nos dedicábamos a explotar webs gubernamentales, partidos políticos (creo que no quedó ni uno), Belén Esteban o cadenas de televisión", explica Xassiz.

En 2011 se convirtieron en Ka0labs, un grupo dedicado a la investigación, desarrollo de herramientas de hacking y "a seguir aprendiendo pero sin romper nada ajeno, aquí es cuando empezó a entrar más gente, hasta juntarnos los 14 o 15 que somos actualmente", recuerda Xassiz. En 2013, parte de Ka0labs se convirtió en Insanity, un un equipo que compite en los concursos de hacking llamados Capture The Flag (CTF). Insanity es actualmente el quinto en el ranking de grupos de CTF españoles.

Xassiz tenía 12 años cuando entró en Internet. Pronto pasó de los chats, redes sociales y fotologs a "toquetear los ordenadores para hacer bromas a mi familia o en la biblioteca, lo típico de modificar el acceso directo a Internet Explorer por un "apagar Windows XP" y ya te sentías super juaker. A partir de eso empecé a encontrar cosas como "Programación Batch" y a meterme de lleno de el mundo de los foros, como el-hacker.com o elhacker.net, donde íbamos conociendo a más gente y formando círculos más cerrados".

Llegó el momento de interesarse más por la seguridad informática, casi por necesidad, explica el hacker: "Montábamos comunidades y siempre había piques que derivaban "defaceando" las webs rivales (asaltándolas y cambiando su portada). Y así me ví metido en un grupo de "defacing" venezolano que se dedicaba a atacar todo tipo de páginas. Había gente que practicaba un montón de horas. Después pasé por otro grupo, con gente de España, hasta que un día formamos Ka0 Team, a finales de 2009". ¡Sólo había pasado un año desde que entró en Internet!

La historia de Xassiz es parecida a las de sus compañeros. JKS empezó en el mundo de la ciberseguridad "sobre los 10-11 años", cuando un compañero de clase le enseñó un juego: "Me gustó y pasé un porrón de horas allí metido, un día se me ocurrió investigar cómo conseguir cosas gratis, ya que había que pagar". A los 14 se unió a varios grupos que se dedicaban a "defacear páginas web las 24 horas, siempre había alguna que otra página interesante y, gracias a tanta práctica, aprendí bastante sobre vulnerabilidades en aplicaciones web".

Y así todos: X-C3LL empezó con 14 años y su motivación fue la poca calidad que tenía Internet en su pueblo: "Empecé a meter el hocico en la seguridad, intentando conseguir de alguna forma poco legal aumentar la velocidad para descargar libros y ver vídeos". A wHiTeHand, cuando tenía 12 años, un amigo le dio un CD de una revista y resultó que "venía con el virus Marburg. Flipé tanto que quise saber cómo funcionaba exactamente aquello". A los 14 años, ca0s ya sabía programar en Visual Basic y C. A Kr0no, un compañero de clase le pasó un enlace a un foro donde se hablaba de "defacing" y virus y allí se quedó enganchado. MARCOSCARS02 tenía 15 años cuando empezó con "las típicas chorradas como saltarte el Internet del colegio".

Noticia de El Confidencial